Diese Woche ist eine ungewöhnliche Phishing-Technik aufgetaucht. Avanan, ein Unternehmen von Check Point Software, hat am Donnerstagmorgen einen Blog veröffentlicht , in dem ein neuer Angriff beschrieben wird, bei dem Hacker schädliche Inhalte in einem leeren Bild innerhalb eines HTML-Anhangs in Phishing-E-Mails verstecken, die angeblich von DocuSign stammen.

Die Kampagne beginnt mit einer E-Mail, die scheinbar von DocuSign stammt und einen Link und einen HTML-Anhang enthält. Die Phishing-E-Mail fordert die Überprüfung und Unterschrift eines Dokuments an, das vorgibt, ein Überweisungsavis zu sein. Wenn Sie darauf klicken, führt die Schaltfläche „Abgeschlossenes Dokument anzeigen“ zu einer sauberen, legitimen Webseite, der Anhang jedoch nicht. Wird das Dokument geöffnet, beginnt der Leerbildangriff. Der Anhang enthält ein mit Base64 codiertes SVG-Bild mit Javascript, das auf den schädlichen Link umleitet.

Das Verstecken der Malware innerhalb des leeren Bildanhangs verbirgt die wahre Absicht der Nachricht und enthält einen legitimen Link, der es der E-Mail ermöglicht, Linkanalysen und Sicherheitsscanner zu umgehen. Forscher raten zur Vorsicht bei E-Mails, die HTML enthalten, und schlagen vor, alle HTML-Anhänge zu blockieren und sie wie ausführbare Dateien zu behandeln.

Jeremy Fuchs, ein Cybersicherheitsforscher/Analyst von Avanan, weist darauf hin, dass dies auf eine neue Variante bestehender Angriffsmethoden hinausläuft. „Hacker können mit dieser Technik praktisch jeden angreifen“, sagt er. „Wie bei den meisten Angriffen besteht die Idee darin, etwas vom Endbenutzer zu bekommen. Jeder Benutzer mit Zugriff auf Zugangsdaten oder Geld ist ein brauchbares Ziel. HTML-Anhänge sind nicht neu und verwenden auch keine Base64-Tricks. Neu und einzigartig ist die Verwendung eines leeren Bildes mit aktivem Inhalt darin – ein Javascript-Bild – das auf eine bösartige URL umleitet. Es verwendet im Wesentlichen ein gefährliches Bild mit aktiven Inhalten darin, die herkömmliche Dienste wie VirusTotal nicht erkennen.“

Die Bedrohungsakteure entwickeln sich weiter und entwickeln unweigerlich neue Ansätze wie diesen, die Verteidiger überlisten können, bis die Schutzinstrumente einholen. Ein informierter, aufmerksamer Benutzer ist die beste und letzte Verteidigungslinie. New-School-Sicherheitsbewusstseinsschulungen können Ihrer Organisation eine wesentliche Sicherheitsebene geben, indem sie Ihre Mitarbeiter in die Lage versetzen, Social-Engineering-Angriffe zu erkennen, sogar innovative wie den Phish-Hook mit leeren Bildern.

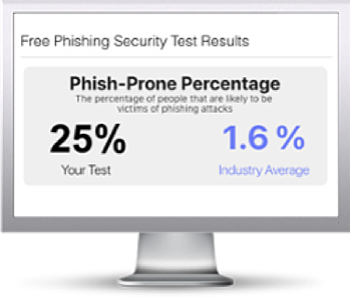

Kostenloser Phishing-Sicherheitstest

Würden Ihre Benutzer auf überzeugende Phishing-Angriffe hereinfallen? Machen Sie jetzt den ersten Schritt und finden Sie es heraus, bevor es Cyberkriminelle tun. Außerdem erfahren Sie, wie Sie sich mit Phishing-Branchen-Benchmarks im Vergleich zu Ihren Mitbewerbern behaupten. Der Phish-Prone Prozentsatz ist in der Regel höher als erwartet und ist eine großartige Möglichkeit, um ein Budget für Sicherheitsbewusstseinstrainings zu erhalten.

Und so funktioniert’s:

- Starten Sie sofort Ihren Test für bis zu 100 Benutzer

- Passen Sie die Phishing-Testvorlage auf Ihre Umgebung an

- Wählen Sie die Zielseite aus, die Ihre Benutzer sehen, nachdem sie geklickt haben

- Zeigen Sie den Benutzern, welche roten Flags sie verpasst haben

- Erhalten Sie innerhalb von 24 Stunden eine PDF-Datei per E-Mail mit Ihrem Phish-Prone Prozentsatz und Diagrammen, die Sie mit dem Management teilen können

- Sehen Sie, wie Ihre Organisation im Vergleich zu anderen in Ihrer Branche abschneidet.