Mit kompromittierten LinkedIn-Anmeldeinformationen, die Cyberkriminellen reichlich Mittel zur Verfügung stellen, um Geschäftskontakte zu entwickeln, ist diese Kampagne eine große Gefahr für Unternehmen.

Die Macht der Imitation wird in diesem neuesten Angriff demonstriert, der von den Sicherheitsanalysten von ArmorBlox detailliert beschrieben wird. Mit einer Mischung aus Social-Engineering-Hinweisen, gültigen SPF- und DMARC-Prüfungen und einer gefälschten Anmeldeseite zielten die Bedrohungsakteure hinter dieser Kampagne auf ein nationales Reiseunternehmen ab, um LinkedIn-Anmeldeinformationen zu stehlen.

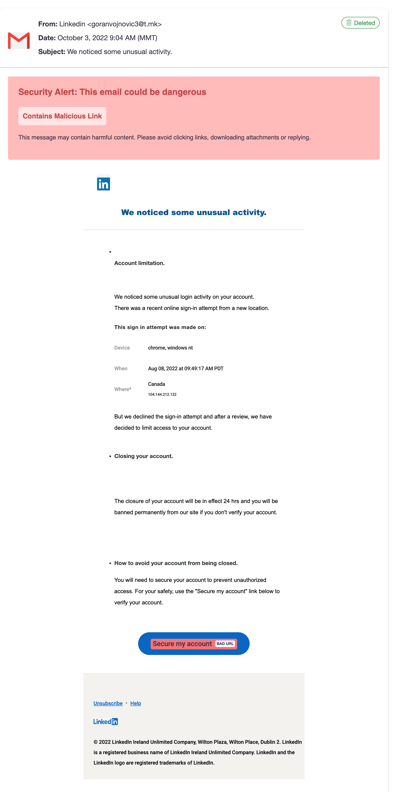

Laut ArmorBlox beginnt die Kampagne mit einer E-Mail, die vorgibt, von LinkedIn zu kommen (obwohl die eigentliche E-Mail zeigt, dass dies nicht der Fall ist), die den Empfänger über einen erfolglosen Anmeldeversuch informiert.

Der Aufruf zum Handeln das Konto zu sichern, reicht aus, um ein Gefühl der Dringlichkeit beim Opfer zu schaffen, die Kontrolle über die Situation übernehmen und entsprechend zu reagieren – in diesem Fall durch Klicken auf den Link.

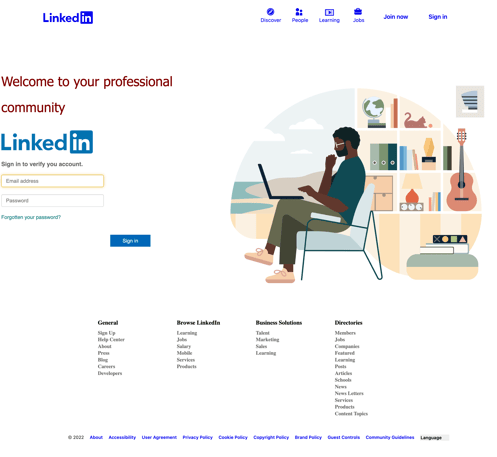

Beim Klicken wird dem Opfer eine imitierte LinkedIn-Anmeldeseite angezeigt:

Es ist offensichtlich, dass einige Mühe in die Präsentation dieser Seite gesteckt wurden, um sie legitim erscheinen zu lassen. Das Opfer wird aufgefordert, seine Anmeldeinformationen anzugeben, um seine Identität zu überprüfen und das Konto zu “sichern”.

Die Auswirkungen dieses erfolgreichen Angriffs sind wahrscheinlich ein Welleneffekt nachfolgender Social-Engineering-Angriffe, bis genau die richtige Opferorganisation gefunden wird.

Angesichts solch eklatanter Anzeichen dafür, dass dies ein Fake ist, sollte kein Benutzer auf diesen Betrug hereinfallen. In der Eile des Geschäftstages ist es jedoch denkbar, dass Benutzer darauf hereinfallen werden – das heißt, wenn sie bei der Interaktion mit E-Mails nicht ständig in einem Zustand der Wachsamkeit arbeiten. Dieser wachsame Zustand ist erreichbar, indem Mitarbeiter ein kontinuierliches Sicherheitsbewusstseinstraining durchlaufen.

Lassen Sie sich nicht von Social-Media-Phishing-Angriffen hacken!

Viele Ihrer Nutzer sind auf Facebook, LinkedIn und Twitter aktiv. Cyberkriminelle nutzen diese Plattformen, um Profilinformationen Ihrer Benutzer und Ihres Unternehmens zu sammeln, um gezielte Spear-Phishing-Kampagnen zu erstellen, um Konten zu übernehmen, den Ruf Ihres Unternehmens zu schädigen oder Zugang zu Ihrem Netzwerk zu erhalten.

Der Social-Media-Phishing-Test ist ein kostenloses IT-Sicherheitstool, mit dem Sie feststellen können, welche Benutzer in Ihrem Unternehmen für diese Art von Phishing-Angriffen anfällig sind, die Ihre Benutzer und Ihr Unternehmen gefährden könnten.

So funktioniert der Social Media Phishing Test:

- Starten Sie sofort Ihren Test mit drei Social-Media-Phishing-Vorlagen Ihrer Wahl

- Wählen Sie die entsprechende Zielseite aus, die Ihre Benutzer nach dem Klicken sehen

- Zeigen Sie Benutzern, welche roten Flags sie übersehen haben, oder senden Sie sie an eine gefälschte Anmeldeseite

- Erhalten Sie innerhalb von 24 Stunden eine PDF-Datei per E-Mail mit Ihrem Prozentsatz an Klicks und eingegebenen Daten

Hier kommen Sie zum Social Media Phishing Test!