Check Point Software ist eines der weltweit bekanntesten und größten Infosec-Unternehmen. Im September 2021 erwarben sie das E-Mail-Sicherheitsunternehmen Avanan und veröffentlichten kürzlich die erste Studie von Check Point über die E-Mail-Sicherheitseffektivität von Microsoft 365 und Defender.

Der Bericht ist sehr gut und beginnt mit den Worten: “Im allgemeinen ist Microsoft 365 ein sehr sicherer Dienst. Das ist das Ergebnis einer massiven und kontinuierlichen Investition von Microsoft. Tatsächlich ist es einer der sichersten SaaS-Dienste auf dem Markt. Dieser Bericht weist auf nichts anderes hin.”

Was dieser Bericht bemerkt, ist die Herausforderung für Microsoft. Als Standardsicherheit für die meisten Organisationen betrachten viele Hacker E-Mail und Microsoft 365 als ihre ersten Kompromisspunkte. Ein gutes Beispiel dafür, wie Hacker sich auf Microsoft 365 konzentrieren, ist in einer Reihe von Blogs von Microsoft, die die Versuche einer staatlich geförderten Gruppe, ihre Dienste zu kompromittieren, detailliert beschreiben.

Hacker haben ihr Spiel intensiviert

Microsoft ist der am häufigsten verwendete und zielgerichteteste E-Mail-Dienst der Welt. Nach einer gründlichen Analyse von fast drei Millionen E-Mails stellte Check Point fest, dass Microsoft Defender derzeit 18,8% der Phishing-E-Mails nicht erkennt. Ihre vorherige Analyse für 2020 ergab, dass 10,8 Prozent der Phishing-E-Mails den Posteingang erreichten, so dass die nicht erkannten Phishing-Raten von Defender um 74 Prozent gestiegen sind. Dies stellt keinen Rückgang der Microsoft-Effektivität dar, sondern eine Zunahme gezielter Angriffe, die direkt darauf abzielen, Microsoft zu umgehen. Mit anderen Worten, die Hacker haben ihr Spiel intensiviert.

Ein weiteres interessantes Ergebnis im Bericht zeigte, dass Defender sieben Prozent der Phishing-Nachrichten an den Junk-Ordner sendet, so dass der Benutzer immer noch darauf zugreifen und möglicherweise darauf klicken kann.

Es sind aber nicht alles schlechte Nachrichten

Es gibt mehrere Bereiche, in denen Defender recht gut abschneidet. Zum Beispiel fängt Defender 90 Prozent der unbekannten Malware ein, und ist auch gut darin, Angriffe zu erkennen, die DMARC fälschen. Nur 2,5 Prozent von ihnen schaffen es in den Posteingang. Es funktioniert auch ziemlich gut mit Business-E-Mail-Kompromittierung, wo nur 2 Prozent durchkommen.

Allerdings…

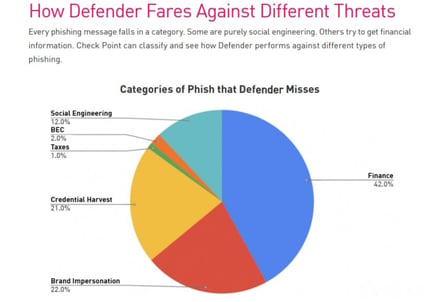

Wenn finanziell basierte Phishing-Angriffe speziell entwickelt wurden, um Defender zu umgehen, erkannte Defender 42 Prozent von ihnen nicht. Diese Kategorie umfasst Dinge wie gefälschte Rechnungen und Bitcoin-Überweisungen. Markenwechsel ist eine weitere beliebte Methode, mit der Hacker Defender umgehen und 22 Prozent dieser E-Mails kommen durch. 21 Prozent der Credential Harvesting-Angriffe gelangen auch in die Posteingänge der Benutzer.

Verpasste Phishing-Rate in größeren Organisationen höher

Die Rate der nicht erkannten Phishings ist in größeren Organisationen höher und erreicht zwischen 50 und 70 Prozent. Dies trotz der Mitarbeiter des Security Operations Center in großen Unternehmen, die einen großen Prozentsatz ihrer Zeit für E-Mail-Probleme aufwenden. Ein großes Unternehmen untersuchte, dass 910 Phishing-E-Mails innerhalb einer Woche gemeldet wurden, aber das IT-Team konnte nur 59 davon oder weniger als sieben Prozent beheben.

Verteidiger vs. Sichere E-Mail-Gateways

In einer anderen Studie, die 300 Millionen E-Mails analysierte, stellte Check Point fest, dass sich Microsoft im Vergleich mit der Konkurrenz im Bereich E-Mail Gateway auch gut behaupten kann. Pro 100.000 E-Mails ist die Fangrate von Phishing-E-Mails von Microsoft besser als bei einigen sicheren E-Mail-Gateways. Der Bericht vergleicht Avanan, Mimecast, Google, Proofpoint und Barracuda. Um den Bericht zu erhalten, müssen Sie sich bei Betanews registrieren (zum Artikel).

SEGs sind nur ein Teil des Bildes

Es ist wichtig zu bedenken, dass keine dieser SEGs die Phishings mit einem anderen Medium außer von E-Mail (und vielleicht webbasiertem Social Engineering mit Inhaltsfilterung) stoppt. Sie fangen keine SMS-Phishes, Voice-Call-Phishes, Social-Media-Phishes, WhatsApp-Phishes, Tailgating und so weiter ab.

Selbst wenn eine magische Lösung entstanden wäre, die das E-Mail-Phishing-Problem löst (sehr unwahrscheinlich), müssten alle Organisationen immer noch das laufende Social-Engineering-Problem bewältigen. Deshalb sollten Sie Ihre Mitarbeiter mit Security Awareness Trainings für diese Gefahren sensibilisieren.

Es ist wichtig, die Sicherheitskultur Ihres gesamten Unternehmens zu verbessern. Beginnen Sie mit dem 2022 Phishing Industry Benchmarking Report und sehen Sie, wie Sie im Vergleich zu Ihren Branchenkollegen punkten.

Der KnowBe4 Phishing-Benchmarking-Bericht 2022

Der Phishing By Industry Benchmarking Report 2022 stellt die Ergebnisse der fünften jährlichen Studie von KnowBe4 zusammen und zeigt gefährdete Benutzer in 19 Branchen auf, die anfällig für Phishing- oder Social-Engineering-Angriffe sind. Wenn man einen Schritt weiter geht, zeigt die Forschung radikale Rückgänge beim unvorsichtigen Klicken nach 90 Tagen und 12 Monaten simulierten Phishing-Tests und Sicherheitsbewusstseinstrainings mit der KnowBe4-Plattform.