Das versteckte Risiko in Ihrer Infrastruktur

Privilegierte Konten halten die Schlüssel zu Ihrem Königreich. Ungemanagt oder schlecht überwacht stellen sie einen massiven blinden Fleck in der Sicherheit dar. Versehentlicher Missbrauch, böswillige Insider oder kompromittierte Zugangsdaten können zu katastrophalen Datenpannen, Betriebsstörungen und schweren Compliance-Strafen führen. Haben Sie wirklich die Kontrolle?

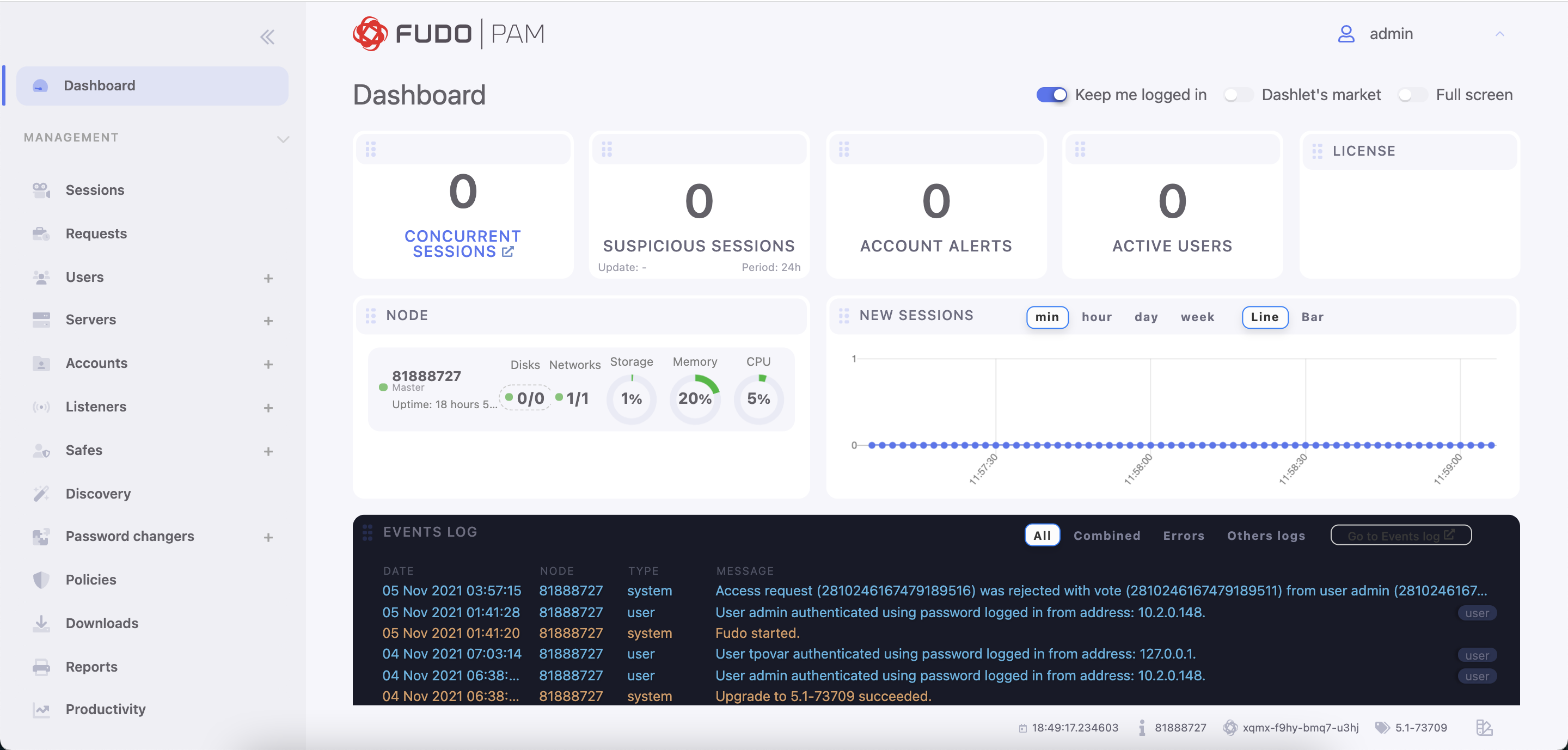

Fudo PAM: Ihre zentrale Steuerung für privilegierten Zugriff

Fudo Security PAM ist eine umfassende Lösung zur Sicherung, Verwaltung und Überwachung jeder privilegierten Sitzung in Ihrer hybriden IT-Umgebung. Als sicheres Gateway erzwingt es granulare Zugriffsrichtlinien, zeichnet Sitzungen für eine unwiderlegbare Auditierung auf und verwaltet Anmeldeinformationen sicher – alles ohne die Produktivität der Benutzer zu beeinträchtigen.

Erhalten Sie beispiellose Transparenz darüber, wer wann auf was zugreift und welche Aktionen auf Ihren kritischen Systemen ausgeführt werden.

Warum Fudo PAM wählen?

- Einzigartige Sitzungsaufzeichnung: Gestochen scharfe, durchsuchbare Videoaufzeichnungen aller Sitzungen (RDP, SSH, Web usw.) liefern unbestreitbare forensische Beweise.

- Mühelose Bereitstellung: Agentenlose, Proxy-basierte Architektur vereinfacht die Einrichtung und reduziert den Aufwand auf Zielsystemen.

- KI-gestützte Einblicke: Proaktive Bedrohungserkennung durch User Behavior Analytics identifiziert Anomalien und potenzielle Risiken in Echtzeit. (Erwähnen, falls zutreffend für Version)

- Alles-in-einem-Plattform: Kombiniert Sitzungsmanagement, Passwort-Vaulting, Überwachung und Auditing in einer einzigen, intuitiven Oberfläche.

Kernfunktionen

Live-Überwachung & Sitzungsaufzeichnung

Beobachten Sie privilegierte Sitzungen in Echtzeit und zeichnen Sie sie wie ein manipulationssicheres Video für detaillierte forensische Analysen und Compliance-Audits auf.

Granulare Zugriffskontrolle

Setzen Sie das Least-Privilege-Prinzip durch, indem Sie genau definieren, wer wann und von wo auf welche Ressourcen über ein sicheres Proxy-Gateway zugreifen darf.

Sicherer Credential Vault & Rotation

Speichern Sie Passwörter, SSH-Schlüssel und andere Secrets sicher. Automatisieren Sie die Passwortrotation, um statische Zugangsdatenrisiken zu eliminieren.

Umfassendes Auditing & Reporting

Generieren Sie detaillierte, unveränderliche Audit-Trails und Berichte für alle privilegierten Aktivitäten und vereinfachen Sie die Einhaltung von Vorschriften wie DSGVO, PCI DSS, HIPAA usw.

Wie Fudo PAM funktioniert

Sichere Verbindung

Benutzer verbinden sich über das Fudo PAM Gateway mit ihren Standard-Clients (SSH, RDP usw.). Zugangsdaten für Zielsysteme werden niemals preisgegeben.

Richtliniendurchsetzung

Fudo überprüft die Identität des Benutzers (MFA optional) und wendet vordefinierte Zugriffsregeln basierend auf Rolle, Zeit und Ziel an.

Überwachen & Aufzeichnen

Die gesamte Sitzung wird über den Proxy geleitet, in Echtzeit überwacht und auf Protokollebene für vollständige Transparenz und Wiedergabe aufgezeichnet.

Auditieren & Analysieren

Detaillierte Protokolle und Sitzungsaufzeichnungen werden sicher gespeichert, indiziert und stehen für Auditing, Reporting und Bedrohungsanalyse zur Verfügung.

Erzielen Sie konkrete Geschäftsvorteile

Breach-Risiko reduzieren

Minimieren Sie die Angriffsfläche und verhindern Sie Schäden durch kompromittierte Konten oder Insider-Bedrohungen.

Compliance vereinfachen

Erfüllen Sie strenge regulatorische Anforderungen mit umfassenden Auditierungs- und Berichtsfunktionen.

Effizienz steigern

Optimieren Sie privilegierte Zugriffsworkflows und reduzieren Sie den manuellen Aufwand bei der Verwaltung von Zugangsdaten und Sitzungen.

Transparenz erhöhen

Erhalten Sie vollständigen Einblick in alle privilegierten Aktivitäten in Ihrer Infrastruktur für eine bessere Sicherheitslage.

Schutz Ihrer Werte: Häufige Anwendungsfälle

Absicherung interner Admins

Kontrollieren und überwachen Sie SysAdmins, DBAs und Netzwerktechniker beim Zugriff auf kritische Infrastrukturen. Verhindern Sie unbefugte Änderungen und Fehler.

Verwaltung von Lieferanten- & Fernzugriff

Bieten Sie sicheren, zeitlich begrenzten und vollständig überwachten Zugriff für Drittanbieter und Remote-Mitarbeiter, ohne direkte Anmeldedaten preiszugeben.

Erfüllung von Compliance-Vorgaben

Erfüllen Sie Audit-Anforderungen für Vorschriften wie PCI DSS, HIPAA, DSGVO, SOX und mehr mit detaillierten Sitzungsprotokollen und Zugriffsberichten.

Ihr Vorteil mit eCURA

Als Ihr dedizierter Fudo Security Partner bietet eCURA mehr als nur Technologie. Wir liefern maßgeschneiderte Lösungen und kompetente Beratung:

- Lokale Expertise & Support: Direkter Zugang zu zertifizierten Fachleuten in Ihrer Region und Sprache.

- Nahtlose Integration & Implementierung: Fachkundige Unterstützung, um sicherzustellen, dass Fudo PAM perfekt in Ihre Sicherheitsarchitektur passt.

- Optimierte Lizenzierung & Beschaffung: Maßgeschneiderte Beratung, um die richtige Lösung zum besten Preis-Leistungs-Verhältnis zu finden.

- Ganzheitliche Sicherheitsstrategie: Integration von Fudo PAM in Ihre umfassendere Cybersicherheitsstrategie für maximalen Schutz.