Es war überall in den Nachrichten, aber Eileen Yu von ZDNet war eine der ersten. — “Es wird angenommen, dass Hacker das gesamte Netzwerk von Uber bei einem Social-Engineering-Angriff durchbrochen hat, von dem ein Sicherheitsanbieter sagt, dass er umfangreicher ist als die globale Datenschutzverletzung und die Zugriffsprotokolle des Unternehmens im Jahr 2016.

Der Artikel fährt fort: “Es wurde angenommen, dass ein Hacker am Donnerstag in mehrere interne Systeme mit administrativem Zugriff auf die Cloud-Dienste von Uber, einschließlich Amazon Web Services (AWS) und Google Cloud (GCP), eingedrungen ist.

“Der Angreifer behauptet, Uber vollständig kompromittiert zu haben und zeigt Screenshots, wo er Full-Admin auf AWS und GCP ist”, schrieb Sam Curry in einem Tweet. Der Sicherheitsingenieur von Yuga Labs, der mit dem Hacker korrespondierte, fügte hinzu: “Dies ist eine totale Kompromittierung, so wie es aussieht”.

Uber hatte den Online-Zugriff auf seine internen Kommunikations- und Engineering-Systeme eingestellt, während es den Verstoß untersuchte, so ein Bericht der New York Times (NYT), der die Nachricht verbreitete. Die interne Messaging-Plattform des Unternehmens, Slack, wurde ebenfalls offline genommen.

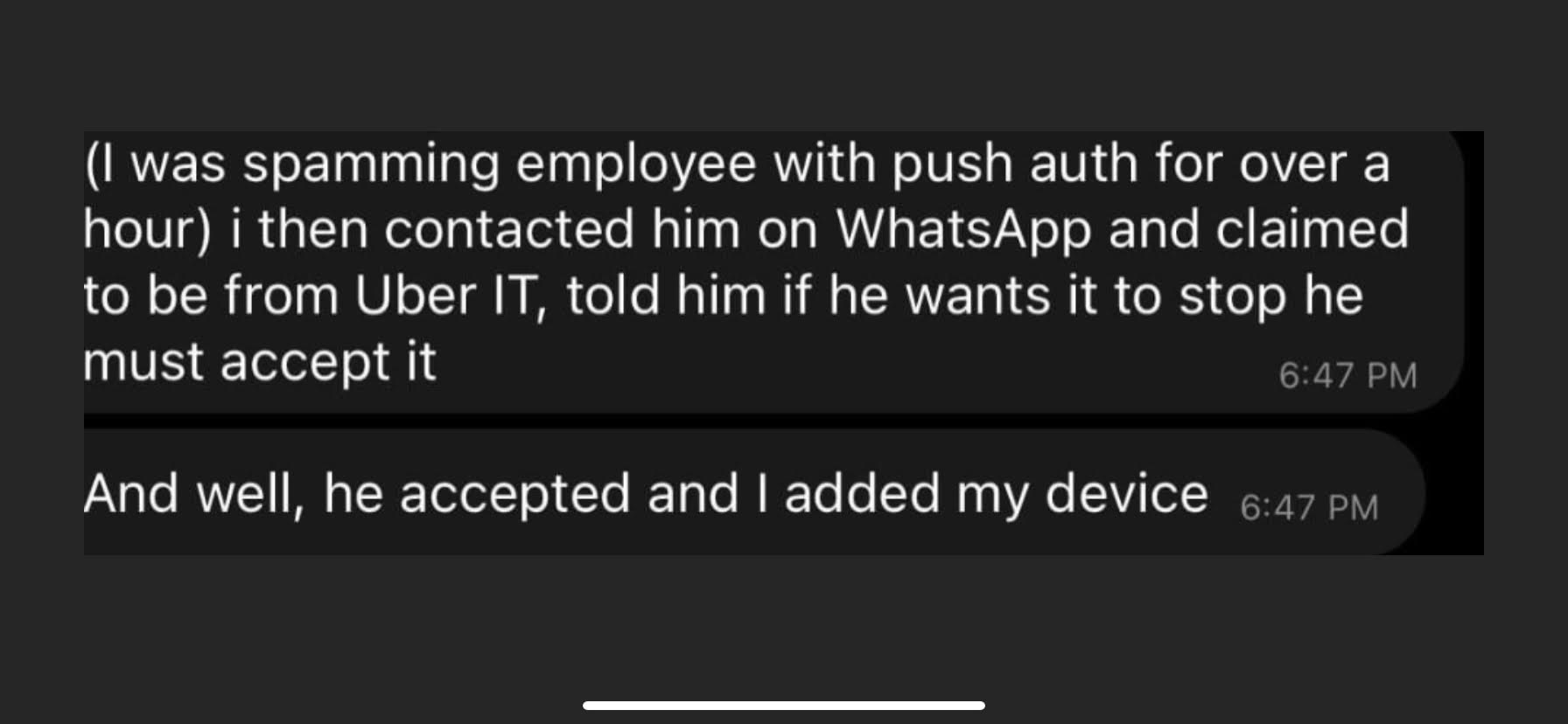

Der Hacker, der behauptete, 18 Jahre alt zu sein, sagte NYT, er habe eine SMS an einen Uber-Mitarbeiter geschickt und konnte den Mitarbeiter davon überzeugen, ein Passwort preiszugeben, nachdem er behauptet hatte, ein IT-Mitarbeiter des Unternehmens zu sein. Der Social-Engineering-Hack ermöglichte es ihm, Ubers Systeme zu durchbrechen, wobei der Hacker die Sicherheitslage des Unternehmens als schwach bezeichnete.

Mit dem Passwort des Mitarbeiters konnte der Hacker in das interne VPN gelangen, sagte Kevin Reed, CISO von Acronis, in einem LinkedIn-Post. Der Hacker erhielt dann Zugriff auf das Unternehmensnetzwerk, fand hochprivilegierte Anmeldeinformationen für Netzwerkdateifreigaben und verwendete diese, um auf alles zuzugreifen, einschließlich Produktionssysteme, Unternehmens-EDR-Konsole (Endpoint Detection and Response) und Ubers Slack-Verwaltungsschnittstelle.”

Zitat von WIRED: “Ein unabhängiger Sicherheitsingenieur beschrieb den OneLogin-Kontozugriff, auf den der Uber-Hacker anscheinend Zugriff hatte, als “den goldenen Ticket-Jackpot”.

“Sie blitzen alles, es gibt nichts, auf das sie nicht zugreifen können”, fügte der Sicherheitsingenieur hinzu. “Es ist Disneyland. Es ist ein Blankoscheck im Süßwarenladen und Weihnachten, alles zusammen. Aber die Daten der Kundenfahrten waren nicht betroffen. OK”.

Lassen Sie das bei Ihnen nicht passieren. Trainieren Sie Ihre Benutzer.

Der vollständige Artikel ist bei ZDNet:

https://www.zdnet.com/article/uber-security-breach-looks-bad-potentially-compromitting-all-systems/

Update 17.09.2022 10:31 ausführlicher Artikel von WIRED:

https://www.wired.com/story/uber-hack-mfa-phishing/

Kostenloser Phishing-Sicherheitstest

Würden Ihre Benutzer auf überzeugende Phishing-Angriffe hereinfallen? Machen Sie jetzt den ersten Schritt und finden Sie es heraus, bevor es Cyberkriminelle tun. Außerdem erfahren Sie, wie Sie sich mit Phishing-Branchen-Benchmarks im Vergleich zu Ihren Mitbewerbern behaupten. Der Phish-Prone Prozentsatz ist in der Regel höher als erwartet und ist eine großartige Möglichkeit, um ein Budget für Sicherheitsbewusstseinstrainings zu erhalten.

Und so funktioniert’s:

- Starten Sie sofort Ihren Test für bis zu 100 Benutzer

- Passen Sie die Phishing-Testvorlage auf Ihre Umgebung an

- Wählen Sie die Zielseite aus, die Ihre Benutzer sehen, nachdem sie geklickt haben

- Zeigen Sie den Benutzern, welche roten Flags sie verpasst haben

- Erhalten Sie innerhalb von 24 Stunden eine PDF-Datei per E-Mail mit Ihrem Phish-Prone Prozentsatz und Diagrammen, die Sie mit dem Management teilen können

- Sehen Sie, wie Ihre Organisation im Vergleich zu anderen in Ihrer Branche abschneidet.