Reuters beschreibt eine Cyberspionage-Kampagne, die von Forschern der bisher wenig bekannten Bedrohungsgruppe als “Cold River” verfolgt wird. Die Gruppe ist durch ihre russischsprachigen Operationen und den Standort mindestens eines ihrer Mitarbeiter in der nördlichen Stadt Syktyvkar, der Hauptstadt der Region Komi mit russischen Geheimdiensten (möglicherweise dem FSB, obwohl das unklar ist) verbunden. Die Gruppe startete Social Engineering Angriffe bei US-Nuklearforschern der Brookhaven, Argonne und Lawrence Livermore National Laboratories des Energieministeriums. Die Kampagne erreichte im August und September 2022 ihren Höhepunkt, als die nuklearen Drohungen des russischen Präsidenten Putin ihren Höhepunkt erreichten. Es ist nicht bekannt, ob die Kampagne Erfolg hatte: Reuters sagt, dass sowohl das Energieministerium als auch der FSB eine Stellungnahme ablehnten. Der Bericht sagt:

„Cold River, das erstmals auf dem Radar von Geheimdienstexperten auftauchte, nachdem es 2016 das britische Außenministerium ins Visier genommen hatte, war laut Interviews mit neun Cybersicherheitsfirmen in den letzten Jahren an Dutzenden anderer hochkarätiger Hacking-Vorfälle beteiligt. Reuters verfolgte E-Mail-Konten, die zwischen 2015 und 2020 bei seinen Hacking-Operationen verwendet wurden, bis zu einem IT-Mitarbeiter in der russischen Stadt Syktyvkar.”

„‚Dies ist eine der wichtigsten Hacking-Gruppen, von denen Sie noch nie gehört haben‘, sagte Adam Meyers, Senior Vice President of Intelligence bei der US-Cybersicherheitsfirma CrowdStrike. ‚Sie sind an der direkten Unterstützung der Informationsoperationen des Kremls beteiligt‘.“

Phishing-resistente Multi-Faktor-Authentifizierung kann einen großen Prozentsatz der Phishing-Angriffe eindämmen, aber wir können davon ausgehen, dass die russischen Phishing-Kampagnen mit der Zeit immer ausgefeilter werden . Aus diesem Grund sollten alle Organisationen ihre Mitarbeiter intensiv darin schulen, Phishing-Angriffe zu erkennen, zu stoppen und zu melden.

Dieser Prozess wird als „Social Engineering“ bezeichnet und er ist im Cyberspace weit verbreitet, aber er stellt wirklich eine Aktualisierung alter Spionagetechniken dar: Identifizieren, nähern Sie sich, kompromittieren und rekrutieren Sie ein Ziel. Schulungen zum Sicherheitsbewusstsein können dazu beitragen, Ihre Mitarbeiter widerstandsfähiger gegen den Gegner zu machen.

US News bringt die Reuters -Story .

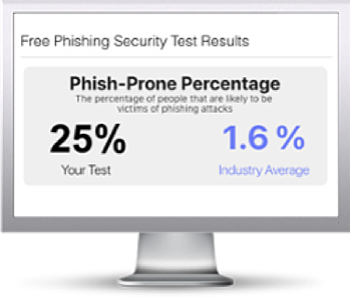

Kostenloser Phishing-Sicherheitstest

Würden Ihre Benutzer auf überzeugende Phishing-Angriffe hereinfallen? Machen Sie jetzt den ersten Schritt und finden Sie es heraus, bevor es Cyberkriminelle tun. Außerdem erfahren Sie, wie Sie sich mit Phishing-Branchen-Benchmarks im Vergleich zu Ihren Mitbewerbern behaupten. Der Phish-Prone Prozentsatz ist in der Regel höher als erwartet und ist eine großartige Möglichkeit, um ein Budget für Sicherheitsbewusstseinstrainings zu erhalten.

Und so funktioniert’s:

- Starten Sie sofort Ihren Test für bis zu 100 Benutzer

- Passen Sie die Phishing-Testvorlage auf Ihre Umgebung an

- Wählen Sie die Zielseite aus, die Ihre Benutzer sehen, nachdem sie geklickt haben

- Zeigen Sie den Benutzern, welche roten Flags sie verpasst haben

- Erhalten Sie innerhalb von 24 Stunden eine PDF-Datei per E-Mail mit Ihrem Phish-Prone Prozentsatz und Diagrammen, die Sie mit dem Management teilen können

- Sehen Sie, wie Ihre Organisation im Vergleich zu anderen in Ihrer Branche abschneidet.