Dieses neue Phishing- Toolkit erfreut sich immer größerer Beliebtheit, da es sich effektiv und realitätsnah nicht nur als Microsoft 365, sondern auch als Opferorganisation ausgibt.

Sicherheitsforscher von Cisco Talos haben ein neues Microsoft 365-Toolkit identifiziert , das tatsächlich ein realistisches Anmeldeerlebnis für den Opferbenutzer schafft und es dadurch für Unternehmen gefährlicher macht.

Zu den überzeugenden gefälschten Anmeldeseiten gehören:

- Microsoft 365-Branding und ähnlicher Inhalt der Anmeldeseite

- Die E-Mail-Adresse des Opfers ist vorausgefüllt

- Das Logo und das Hintergrundbild der Opferorganisation (aus der echten Microsoft 365-Anmeldeseite extrahiert).

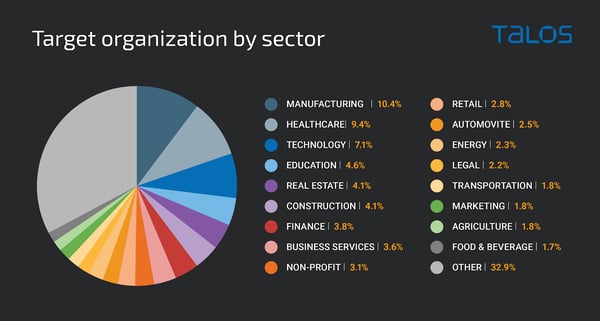

Laut Cisco Talos befanden sich die Zielorganisationen der Opfer fast ausschließlich in den USA, Großbritannien, Australien, Südafrika und Kanada, wobei die am häufigsten angegriffenen Sektoren das verarbeitende Gewerbe, das Gesundheitswesen und die Technologie waren.

Quelle: Cisco Talos

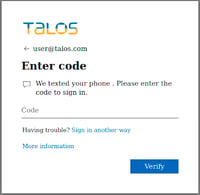

Der Angriff bewirkt tatsächlich mehr, als dem Opfer lediglich eine Anmeldeseite anzuzeigen oder es aufzufordern, Makros zu aktivieren. Dieses hochentwickelte Toolkit erfasst ein unscharfes Bild einer Excel-Tabelle mit einem überlagerten Feld mit einem Microsoft 365-Logo und einem sich drehenden Rad (als ob es signalisieren soll, dass das Dokument geladen werden soll). Dem Opfer wird dann eine Microsoft 365-Anmeldeseite angezeigt, auf der sich bereits die Phase „Passwort eingeben“ befindet:

Quelle: Cisco Talos

Bei der Passworteingabe versucht das Toolkit, sich anzumelden, und führt bei aktivierter Multi-Faktor-Authentifizierung (MFA) einen Passthrough-MFA-Angriff durch, bei dem das Toolkit angibt, dass es dem Opfer einen Code an sein Telefon sendet (tatsächlich macht es Microsoft 365). Sobald der Code in das Toolkit eingegeben wurde, wird der Code weitergeleitet, um die legitime Anmeldung durchzuführen, wodurch Angreifer Zugriff auf das Microsoft 365-Konto erhalten.

Wenn es jemals einen Bedarf für eine Schulung des Sicherheitsbewusstseins gab, um Benutzern beizubringen, beim Umgang mit unerwarteten eingehenden E-Mails, die selbst ein möglichst glaubwürdiges Benutzererlebnis bieten, vorsichtig zu sein, dann macht dieser Angriff deutlich, dass die Zeit dafür jetzt gekommen ist.

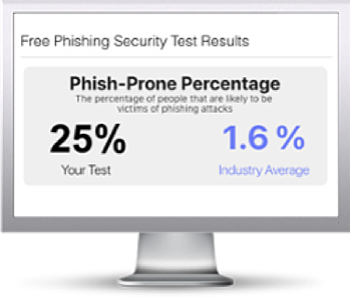

Kostenloser Phishing-Sicherheitstest

Würden Ihre Benutzer auf überzeugende Phishing-Angriffe hereinfallen? Machen Sie jetzt den ersten Schritt und finden Sie es heraus, bevor es Cyberkriminelle tun. Außerdem erfahren Sie, wie Sie sich mit Phishing-Branchen-Benchmarks im Vergleich zu Ihren Mitbewerbern behaupten. Der Phish-Prone Prozentsatz ist in der Regel höher als erwartet und ist eine großartige Möglichkeit, um ein Budget für Sicherheitsbewusstseinstrainings zu erhalten.

Und so funktioniert’s:

- Starten Sie sofort Ihren Test für bis zu 100 Benutzer

- Passen Sie die Phishing-Testvorlage auf Ihre Umgebung an

- Wählen Sie die Zielseite aus, die Ihre Benutzer sehen, nachdem sie geklickt haben

- Zeigen Sie den Benutzern, welche roten Flags sie verpasst haben

- Erhalten Sie innerhalb von 24 Stunden eine PDF-Datei per E-Mail mit Ihrem Phish-Prone Prozentsatz und Diagrammen, die Sie mit dem Management teilen können

- Sehen Sie, wie Ihre Organisation im Vergleich zu anderen in Ihrer Branche abschneidet.