Diese von Microsoft Security Threat Intelligence überwachte Bedrohungsgruppe, die eine ebenso neue Royal- Ransomware bereitstellt , hat bereits Anzeichen einer beeindruckenden Innovation gezeigt, um Opfer auszutricksen.

Microsoft verfolgt neue Bedrohungsgruppen und gibt ihnen eine DEV-####- Bezeichnung, um sie zu verfolgen, bis Klarheit darüber besteht, wer hinter der Gruppe steht. Im Fall von DEV-0569 verwendet diese Bedrohungsgruppe Malvertising und böswillige Phishing-Links, die auf einen Malware-Downloader verweisen, unter dem Deckmantel, ein legitimer Software-Installer oder Software-Update zu sein. Dabei werden Spam-E-Mails, gefälschte Forenseiten und Blog-Kommentare als Anfang verwendet um Kontakte mit potenziellen Opfern zu knüpfen.

Laut Microsoft hat die Gruppe ihre Social-Engineering-Techniken erweitert, um die Bereitstellung von Malware zu verbessern, einschließlich der Bereitstellung von Phishing-Links über Kontaktformulare auf den Websites der betroffenen Organisationen und das Hosten gefälschter Installationsdateien auf legitim aussehenden Software-Download-Sites und legitimen Repositories, um sie bösartig zu machen.

Nehmen Sie das folgende Beispiel, in dem die Bedrohungsgruppe ihren bösartigen Downloader, bekannt als BATLOADER, auf einer Website gehostet hat, die anscheinend eine TeamViewer-Download-Website ist.

Quelle: Microsoft

Microsoft hat auch die Ausweitung seiner Malvertising-Technik zur Einbeziehung von Google Ads in eine seiner Kampagnen festgestellt, um Legitimität zu schaffen und sich in den normalen Anzeigenverkehr einzufügen.

Dieses Innovationsniveau zeigt, dass Bedrohungsakteure ihr Spiel verstärken, um auf jede erdenkliche Weise Legitimität herzustellen – einschließlich der Bezahlung von Werbung –, damit die Abwehrkräfte des Opfers geschwächt sind. Umso wichtiger ist es für Unternehmen, ihre Benutzer durch Security Awareness-Schulungen dazu zu erziehen, immer wachsam zu sein, selbst in Situationen, in denen alles „normal“ erscheint; da diese legitime Suchanfrage bei Google dazu führen könnte, dass böswillige Aktivitäten aktiviert werden.

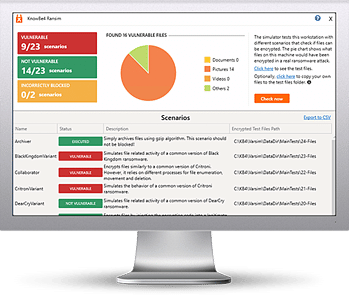

Kostenloses Ransomware-Simulator-Tool

Bedrohungsakteure kommen ständig mit neuen Varianten heraus, um der Erkennung zu entgehen. Blockiert Ihr Netzwerk effektiv alle von ihnen, wenn Mitarbeiter auf Social-Engineering-Angriffe hereinfallen?

“RanSim” von KnowBe4 gibt Ihnen einen schnellen Einblick in die Wirksamkeit Ihres bestehenden Netzwerkschutzes. RanSim simuliert 22 Ransomware-Infektionsszenarien und 1 Kryptomining-Infektionsszenario und zeigt Ihnen, ob eine Workstation anfällig ist.

Und so funktioniert’s:

- 100% harmlose Simulation von echten Ransomware- und Cryptomining-Infektionen

- Verwendet keine eigenen Dateien

- Testet 23 Arten von Infektionsszenarien

- Laden Sie einfach die Installation herunter und führen Sie sie aus

- Ergebnisse in wenigen Minuten!